En tant que propriétaire de site Web, y a-t-il quelque chose de plus terrifiant que la pensée de voir tout votre travail modifié ou entièrement anéanti par un pirate informatique infâme?

Nous voyons constamment des violations de données et des piratages dans l'actualité. Et vous vous demandez peut-être pourquoi quelqu'un s'en prendrait-il au site Web de ma petite entreprise? Mais les hacks n'arrivent pas seulement aux grands. Un rapport a révélé que les petites entreprises étaient les victimes de 47% de toutes les violations de données.

Vous avez travaillé dur sur votre site Web (et votre marque). Il est donc important de prendre le temps de le protéger grâce à ces conseils de base sur la protection des pirates.

1) Installer des plugins de sécurité

Si vous avez créé votre site Web avec un système de gestion de contenu (CMS (Joomla, WordPress, etc..). Vous pouvez améliorer votre site Web avec des plugins de sécurité qui empêchent activement les tentatives de piratage de site Web. Chacune des principales options du CMS a des plugins de sécurité disponibles, dont beaucoup sont gratuits.

WordPress:

- iThemes Security

- Bulletproof Security

- Sucuri

- Wordfence

- fail2Ban

Joomla:

- JHackGuard

- jomDefender

- RSFirewall

- Antivirus Website Protection

Ces options traitent les vulnérabilités de sécurité inhérentes à chaque plate-forme, déjouant les types supplémentaires de tentatives de piratage qui pourraient menacer votre site Web.

En outre, tous les sites Web, que vous exploitiez un site géré par CMS ou des pages HTML, peuvent bénéficier de la prise en compte de SiteLock. SiteLock va au-delà de la simple suppression des failles de sécurité du site en fournissant une surveillance quotidienne de tout, de la détection des logiciels malveillants à l'identification des vulnérabilités en passant par l'analyse antivirus active et plus encore. Si votre entreprise s'appuie sur son site Web, SiteLock est certainement un investissement à considérer.

2) Utiliser HTTPS

En tant que consommateur, vous savez peut-être déjà qu'il faut toujours rechercher l'image de verrouillage verte et https dans la barre de votre navigateur chaque fois que vous fournissez des informations sensibles à un site Web. Ces cinq petites lettres sont un raccourci important pour la sécurité des pirates informatiques: elles signalent qu'il est prudent de fournir des informations financières sur cette page Web particulière.

Un certificat SSL est important car il sécurise le transfert d'informations - telles que les cartes de crédit, les données personnelles et les informations de contact - entre votre site Web et le serveur.

Alors qu'un certificat SSL a toujours été essentiel pour les sites Web de commerce électronique, en avoir un est récemment devenu important pour tous les sites Web. Google a publié une mise à jour de Chrome en 2018. La mise à jour de sécurité a eu lieu en juillet et alerte les visiteurs du site Web si votre site Web ne dispose pas d'un certificat SSL. Cela rend les visiteurs plus susceptibles de rebondir, même si votre site Web ne collecte pas d'informations sensibles.

Les moteurs de recherche prennent la sécurité du site Web plus au sérieux que jamais, car ils veulent que les utilisateurs aient une expérience positive et sûre de navigation sur le Web. Prenant l'engagement de sécurité plus loin, un moteur de recherche peut classer votre site Web plus bas dans les résultats de recherche si vous ne possédez pas de certificat SSL.

Qu'est-ce que cela signifie pour vous? Si vous voulez que les gens aient confiance en votre marque, vous devez investir dans un certificat SSL. Le coût d'un certificat SSL est minime, mais le niveau supplémentaire de cryptage qu'il offre à vos clients contribue grandement à rendre votre site Web plus sûr et plus fiable.

Chez 7Boutik, nous prenons également la sécurité du site Web au sérieux, mais surtout, nous voulons vous faciliter la tâche. Tous les packages d'hébergement Web 7Bouyik sont livrés avec un certificat SSL gratuit. Le certificat SSL sera automatiquement appliqué à votre compte, mais vous devez suivre quelques étapes pour installer le certificat SSL gratuit sur votre site Web une fois que vous accédez à votre cPanel.

3) Garder votre plate-forme de site Web et vos logiciels à jour

L'utilisation d'un CMS avec divers plugins et extensions utiles offre de nombreux avantages, mais comporte également des risques. La principale cause des infections de sites Web est la vulnérabilité des composants extensibles d’un système de gestion de contenu.

Étant donné que bon nombre de ces outils sont créés en tant que programmes logiciels open source, leur code est facilement accessible - tant pour les développeurs bien intentionnés que pour les pirates malveillants. Les pirates peuvent se pencher sur ce code, à la recherche de vulnérabilités de sécurité qui leur permettent de prendre le contrôle de votre site Web en exploitant les faiblesses de toute plate-forme ou de script.

Pour protéger votre site Web contre le piratage, assurez-vous toujours que votre système de gestion de contenu, vos plug-ins, vos applications et tous les scripts que vous avez installés sont à jour.

Si vous utilisez un site Web basé sur WordPress ou Joomla, vous pouvez vérifier rapidement si vous êtes à jour lorsque vous vous connectez à votre tableau de bord. Recherchez l'icône de mise à jour.

4) Faire en sorte que vos mots de passe soit sûrs

Celui-ci semble simple, mais c’est tellement important.

Il est tentant d’utiliser un mot de passe dont vous savez qu’il vous sera toujours facile de vous souvenir. C’est pourquoi le mot de passe n ° 1 le plus courant est toujours 123456. Vous devez faire mieux que cela - bien mieux que cela pour empêcher les tentatives de connexion des pirates informatiques et autres étrangers.

Faites l'effort de trouver un mot de passe vraiment sécurisé (ou utilisez le générateur de mot de passe fourni dans votre cPanel). Faites-le long. Utilisez un mélange de caractères spéciaux, de chiffres et de lettres. Et évitez les mots clés potentiellement faciles à deviner, tels que votre anniversaire ou le nom de votre enfant. Si un pirate informatique accède d'une manière ou d'une autre à d'autres informations vous concernant, il saura les deviner.

Se tenir à un niveau élevé de sécurité par mot de passe est la première étape. Vous devez également vous assurer que toutes les personnes qui ont accès à votre site Web ont des mots de passe aussi forts. Un mot de passe faible au sein de votre équipe peut rendre votre site Web vulnérable à une fuite de données, alors définissez des attentes avec tous ceux qui y ont accès.

Instaurez des exigences pour tous les utilisateurs du site Web en termes de longueur et de types de caractères. Si vos employés souhaitent utiliser des mots de passe simples pour leurs comptes moins sécurisés, c'est leur affaire. Mais en ce qui concerne votre site Web, c'est votre entreprise (littéralement) et vous pouvez les maintenir à un niveau plus élevé.

5) Investir dans des sauvegardes automatiques

Même si vous faites tout le reste de cette liste, vous courez toujours des risques. Le pire des cas de piratage de site Web est de tout perdre parce que vous avez oublié de sauvegarder votre site Web. La meilleure façon de vous protéger est de vous assurer que vous disposez toujours d'une sauvegarde récente.

Bien qu'une violation de données soit stressante quoi qu'il arrive, lorsque vous avez une sauvegarde en cours, la récupération est beaucoup plus facile. Vous pouvez prendre l'habitude de sauvegarder manuellement votre site Web quotidiennement ou hebdomadairement. Mais s'il y a la moindre chance que vous oubliez, investissez dans des sauvegardes automatiques. C’est un moyen peu coûteux d’acquérir la tranquillité d’esprit.

6) Prenez des précautions lorsque vous acceptez les téléchargements de fichiers via votre site.

Lorsque quelqu'un a la possibilité de télécharger quelque chose sur votre site Web, il peut abuser de ce privilège en chargeant un fichier malveillant, en écrasant l'un des fichiers existants importants pour votre site Web ou en téléchargeant un fichier si volumineux qu'il entraîne la panne de votre site Web.

Si possible, n'acceptez simplement aucun téléchargement de fichiers via votre site Web. De nombreux sites Web de petites entreprises peuvent s'en sortir sans offrir la possibilité de télécharger des fichiers. Si cela vous décrit, vous pouvez ignorer tout le reste à cette étape.

Mais l'élimination des téléversements de fichiers n'est pas une option pour tous les sites Web. Certains types d'entreprises, comme les comptables ou les prestataires de soins de santé, doivent offrir aux clients un moyen de fournir des documents en toute sécurité.

Si vous devez autoriser les téléchargements de fichiers, prenez quelques mesures pour vous assurer de vous protéger:

- Créez une liste blanche des extensions de fichier autorisées. En spécifiant les types de fichiers que vous acceptez, vous évitez les types de fichiers suspects.

- Utilisez la vérification du type de fichier. Les pirates tentent de contourner sournoisement les filtres de la liste blanche en renommant les documents avec une extension différente de celle du type de document, ou en ajoutant des points ou des espaces au nom de fichier.

- Définissez une taille de fichier maximale. Évitez les attaques par déni de service distribué (DDoS) en rejetant tous les fichiers dépassant une certaine taille.

- Analyser les fichiers pour les logiciels malveillants. Utilisez un logiciel antivirus pour vérifier tous les fichiers avant de les ouvrir.

- Renommez automatiquement les fichiers lors du téléchargement. Les pirates ne pourront pas accéder à nouveau à leur fichier s'il porte un nom différent lorsqu'ils le recherchent.

- Conservez le dossier de téléchargement en dehors de la racine Web. Cela empêche les pirates d'accéder à votre site Web via le fichier qu'ils téléchargent.

Ces étapes peuvent supprimer la plupart des vulnérabilités inhérentes au téléchargement de fichiers sur votre site Web.

7) Utiliser des requêtes paramétrées

Les injections SQL sont l'un des hacks de sites Web les plus courants dont de nombreux sites sont victimes.

Les injections SQL peuvent entrer en jeu si vous disposez d'un formulaire Web ou d'un paramètre d'URL qui permet aux utilisateurs extérieurs de fournir des informations. Si vous laissez les paramètres du champ trop ouverts, quelqu'un pourrait y insérer du code permettant d'accéder à votre base de données. Il est important de protéger votre site contre cela en raison de la quantité d'informations sensibles sur les clients qui peuvent être conservées dans votre base de données.

Il existe un certain nombre de mesures que vous pouvez prendre pour protéger votre site Web contre les piratages d'injection SQL; l'un des plus importants et des plus simples à mettre en œuvre est l'utilisation de requêtes paramétrées. L'utilisation de requêtes paramétrées garantit que votre code a des paramètres suffisamment spécifiques pour qu'aucun pirate ne puisse les manipuler.

8) Utiliser CSP

Les attaques de scripts intersites (XSS) sont une autre menace courante que les propriétaires de sites doivent être à l'affût. Les pirates trouvent un moyen de glisser du code JavaScript malveillant sur vos pages, ce qui peut ensuite infecter l'appareil de tout visiteur du site Web exposé au code.

Une partie de la lutte pour protéger votre site contre les attaques XSS est similaire aux requêtes paramétrées pour les injections SQL. Assurez-vous que tout code que vous utilisez sur votre site Web pour les fonctions ou les champs permettant la saisie est aussi explicite que possible dans ce qui est autorisé, afin de ne laisser aucune place à quoi que ce soit.

La stratégie de sécurité du contenu (CSP) est un autre outil pratique qui peut aider à protéger votre site contre XSS. CSP vous permet de spécifier les domaines qu'un navigateur doit considérer comme des sources valides de scripts exécutables sur votre page. Le navigateur saura alors ne pas prêter attention à tout script malveillant ou malware qui pourrait infecter l'ordinateur du visiteur de votre site.

L'utilisation de CSP implique l'ajout de l'en-tête HTTP approprié à votre page Web qui fournit une chaîne de directives indiquant au navigateur quels domaines sont corrects et toutes les exceptions à la règle. Vous pouvez trouver des détails sur la création d'en-têtes CSP pour votre site Web ici.

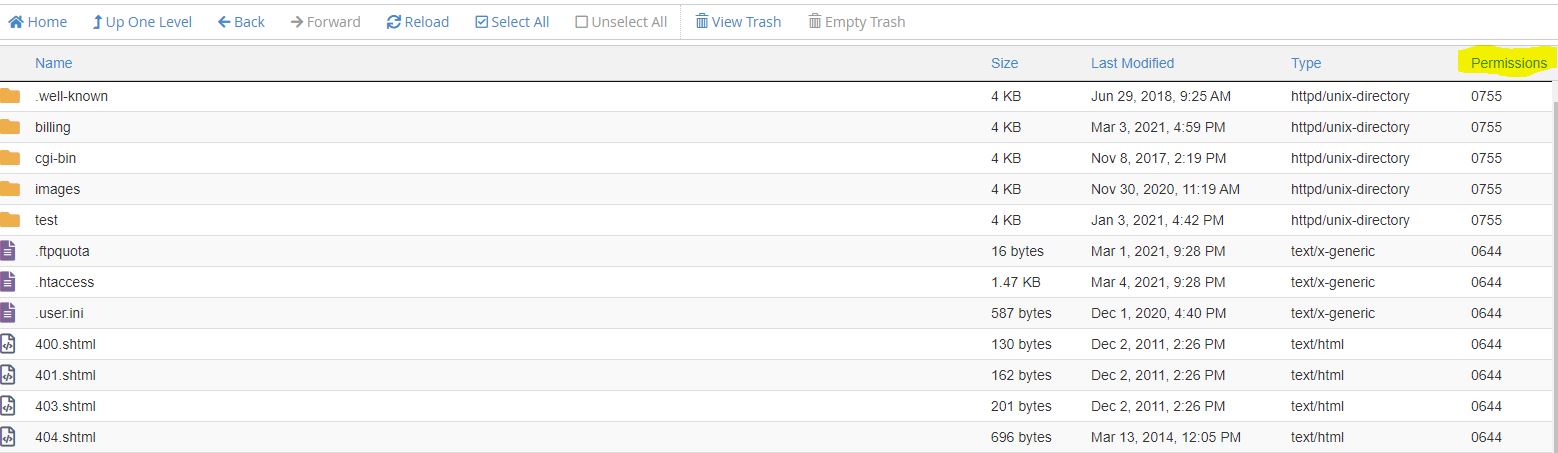

9) Verrouillez vos autorisations de répertoire et de fichier

Tous les sites Web peuvent être réduits à une série de fichiers et de dossiers stockés sur votre compte d'hébergement Web. En plus de contenir tous les scripts et données nécessaires pour faire fonctionner votre site Web, chacun de ces fichiers et dossiers se voit attribuer un ensemble d'autorisations qui contrôle qui peut lire, écrire et exécuter un fichier ou un dossier donné, par rapport à l'utilisateur qu'il est ou le groupe auquel ils appartiennent.

Sur le système d'exploitation Linux, les autorisations sont visibles sous la forme d'un code à trois chiffres où chaque chiffre est un entier compris entre 0 et 7. Le premier chiffre représente les autorisations pour le propriétaire du fichier, le second pour toute personne affectée au groupe propriétaire du fichier et le troisième pour tous les autres. Les affectations fonctionnent comme suit:

- 4 est égal à Lire

- 2 équivaut à écrire

- 1 équivaut à Exécuter

- 0 équivaut à aucune autorisation pour cet utilisateur

À titre d'exemple, prenez le code d'autorisation «644.» Dans ce cas, un «6» (ou «4 + 2») en première position donne au propriétaire du fichier la possibilité de lire et d’écrire le fichier. Le «4» aux deuxième et troisième positions signifie que les utilisateurs du groupe et les internautes en général peuvent lire uniquement le fichier, ce qui protège le fichier des manipulations inattendues.

Ainsi, un fichier avec les autorisations «777» (ou 4 + 2 + 1/4 + 2 + 1/4 + 2 + 1) est lisible, accessible en écriture et exécutable par l'utilisateur, le groupe et tous les autres membres du monde.

Comme vous vous en doutez, un fichier auquel est attribué un code d'autorisation qui donne à quiconque sur le Web la possibilité de l'écrire et de l'exécuter est beaucoup moins sécurisé qu'un fichier qui a été verrouillé afin de réserver tous les droits au seul propriétaire. Bien sûr, il existe des raisons valables d'ouvrir l'accès à d'autres groupes d'utilisateurs (téléchargement FTP anonyme, par exemple), mais ces instances doivent être soigneusement examinées afin d'éviter de créer un risque pour la sécurité du site Web.

Pour cette raison, une bonne règle d'or consiste à définir vos autorisations comme suit:

- Dossiers et répertoires = 755

- Fichiers individuels = 644

Pour définir vos autorisations de fichiers, connectez-vous au gestionnaire de fichiers de votre cPanel ou connectez-vous à votre serveur via FTP. Une fois à l'intérieur, vous verrez une liste de vos autorisations de fichiers existantes (comme dans l'exemple suivant généré à l'aide du programme FTP Filezilla):

comment voir les autorisations de fichiers dans le gestionnaire de fichiers

La dernière colonne de cet exemple affiche les autorisations de dossier et de fichier actuellement attribuées au contenu du site Web. Pour modifier ces autorisations dans Filezilla, cliquez simplement avec le bouton droit sur le dossier ou le fichier en question et sélectionnez l'option «Autorisations de fichier». Cela lancera un écran qui vous permet d'attribuer différentes autorisations à l'aide d'une série de cases à cocher: clic droit dans filezilla pour afficher les autorisations des fichiers. Bien que le backend de votre hôte Web ou de votre programme FTP puisse sembler légèrement différent, le processus de base pour modifier les autorisations reste le même. Notre portail d'assistance propose des solutions pour modifier vos autorisations de dossier et de fichier à l'aide des autorisations chmod.

10) Gardez vos messages d'erreur simples (mais toujours utiles).

Des messages d'erreur détaillés peuvent être utiles en interne pour vous aider à identifier ce qui ne va pas afin que vous sachiez comment y remédier. Mais lorsque ces messages d'erreur sont affichés aux visiteurs extérieurs, ils peuvent révéler des informations sensibles qui indiquent à un pirate potentiel où se trouvent exactement les vulnérabilités de votre site Web.

Faites très attention aux informations que vous fournissez dans un message d'erreur, de sorte que vous ne fournissez pas d'informations qui aident un mauvais acteur à vous pirater. Gardez vos messages d'erreur suffisamment simples pour qu'ils n'en révèlent pas trop par inadvertance. Mais évitez également toute ambiguïté, afin que vos visiteurs puissent toujours apprendre suffisamment d'informations à partir du message d'erreur pour savoir quoi faire ensuite.